On parle souvent d'infections, de virus ou de spywares mais de manière très vague. C'est pourquoi j'ai envie de décrire la méthode de l'infection par un cheval de Troie. Je ne vais pas vous expliquer comment utiliser ce type de malware, mais comment certaines personnes se font infecter et comment cela fonctionne.

Ce nom vient de l'antiquité, où les Troyens se sont fait avoir par les Grecs avec une ruse toute simple. Ils ont fait croire qu'ils s'avouaient vaincus et qu'ils étaient partis en laissant une statue (un cheval) comme récompense. Les Troyens, naïfs, l'ont fait rentrer dans la cité. Mais quelques Grecs étaient cachés à l'intérieur et en ont profité pour ouvrir les portes de la muraille à l'armée qui s'était cachée.

Le principe du malware est exactement le même. La personne infectée : Troie. Le hacker : Les Grecs. Le programme : Le cheval.

Ainsi, le cheval de Troie utilise la naïveté de l'utilisateur pour infecter son PC. Celui-ci est le plus souvent répartis en deux programmes : le client et le serveur. Le but du pirate est d'envoyer le serveur à une personne afin qu'il l'exécute ce qui infectera son PC et permettra au pirate d'en prendre le contrôle avec le programme client.

Voilà comment cela s'organise, de l'infection jusqu'à la prise de contrôle de votre machine par le pirate :

Le pirate a également besoin de votre adresse IP.

Voilà comment on peut se faire pirater un ordinateur. Le pire c'est que lorsque l'on se fait infecter, on ne s'en rend pas compte car l'exécution du serveur est silencieuse (logique). En ayant ce port ouvert, vous pourrez être la cible de tous les pirates qui utilisent ce cheval de Troie car il existe des scanners de ports qui cherchent et affichent les personnes infectées. Vous seriez donc dans cette liste.

Pour éviter toutes infections :

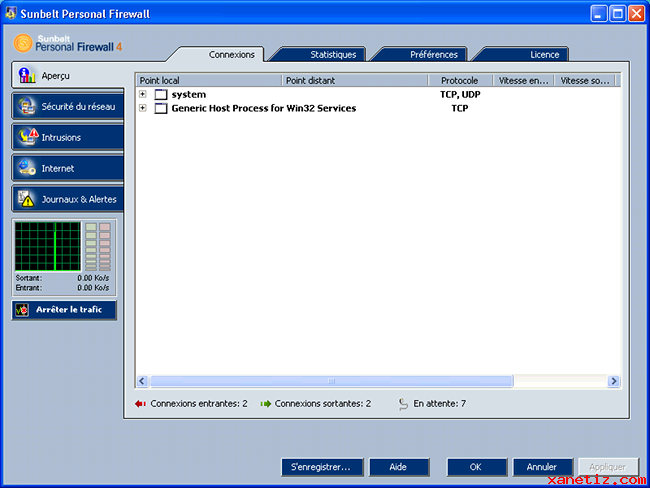

Le pare-feu Sunbelt Personal Firewall :

| Titre | Vu | Date | |

|---|---|---|---|

|

Le cryptage RSA | 8 805 | 15/03/10 |

|

Tester et optimiser la sécurité de son PC | 14 021 | 13/03/10 |

|

Tester la sécurité des réseaux Wifi | 9 962 | 19/12/10 |

|

Sécuriser sa connexion internet avec un pare-feu | 9 703 | 10/02/10 |

|

Les réseaux VPN | 10 404 | 18/12/10 |

Nombre d'inscrits : 262

Nombre d'inscrits : 262

Dernier membre : Clyderar

Visiteurs en ligne : 4

Membres en ligne : Aucun

Copyright © 2022 Xanetiz.com - Tous droits réservés